Guide détaillé pour un Test de Recrutement Informatique avec QCM

Recommandés

Cet article vous guidera à travers les différentes étapes de la préparation, de la conception et de la réalisation d’un test de recrutement informatique avec QCM.

💡 Le secteur de l’informatique est en perpétuelle évolution et la demande pour des professionnels qualifiés ne cesse de croître. Les entreprises cherchent à recruter des talents capables de répondre aux défis technologiques actuels. Pour sélectionner les meilleurs candidats, de nombreuses entreprises utilisent des tests de recrutement informatiques, souvent sous la forme de questionnaires à choix multiples (QCM).

Pourquoi utiliser des QCM dans les tests de recrutement en informatique ?

Les QCM offrent plusieurs avantages :

- Évaluation standardisée : Permet une comparaison équitable entre les candidats.

- Rapidité de correction : Les réponses peuvent être corrigées automatiquement, ce qui accélère le processus de recrutement.

- Éventail de compétences : Permet de tester une large gamme de compétences, des connaissances théoriques aux compétences pratiques.

Étapes de la conception d’un test de recrutement informatique avec QCM

1. Définir les compétences à évaluer

Avant de concevoir les questions, il est crucial de déterminer les compétences et connaissances spécifiques à évaluer. Voici quelques domaines communs :

- Programmation : Connaissances des langages de programmation tels que Python, Java, C++, etc.

- Algorithmique : Capacité à résoudre des problèmes algorithmiques.

- Bases de données : Connaissances en SQL et gestion des bases de données.

- Réseaux : Compréhension des concepts de réseaux et protocoles.

- Sécurité informatique : Connaissances en cybersécurité.

2. Créer un pool de questions

Pour chaque compétence, créez un ensemble de questions. Assurez-vous de varier le niveau de difficulté :

- Faciles : Testent des connaissances de base.

- Intermédiaires : Nécessitent une compréhension plus approfondie.

- Difficiles : Évaluent la capacité à résoudre des problèmes complexes.

Exemple de questions :

- Programmation (Python) :

- Facile : Quelle est la sortie de la commande

print(2 + 3)? - Intermédiaire : Écrire une fonction qui retourne la somme des éléments d’une liste.

- Difficile : Implémenter un algorithme de tri rapide (quicksort).

- Bases de données (SQL) :

- Facile : Que signifie l’acronyme SQL ?

- Intermédiaire : Écrire une requête SQL pour trouver tous les employés dont le salaire est supérieur à 5000.

- Difficile : Optimiser une requête SQL pour une base de données de plusieurs millions d’enregistrements.

3. Structurer le test

Organisez les questions en sections correspondant aux différentes compétences. Assurez-vous que le test est équilibré en termes de difficulté et de couverture des sujets.

4. Déterminer le format et la durée

Décidez du nombre de questions et de la durée du test. Un test typique peut comporter entre 30 et 50 questions, avec une durée de 60 à 90 minutes.

Réalisation du test

1. Plateforme de test

Choisissez une plateforme pour administrer le test. Il existe plusieurs solutions en ligne qui offrent des fonctionnalités de création et de correction de QCM, comme TestDome, HackerRank, et Codility.

2. Instructions aux candidats

Fournissez des instructions claires sur le format du test, la durée, et les compétences évaluées. Assurez-vous que les candidats savent comment soumettre leurs réponses.

3. Correction et analyse des résultats

Une fois le test terminé, utilisez les outils de la plateforme pour corriger automatiquement les réponses. Analysez les résultats pour identifier les forces et faiblesses des candidats.

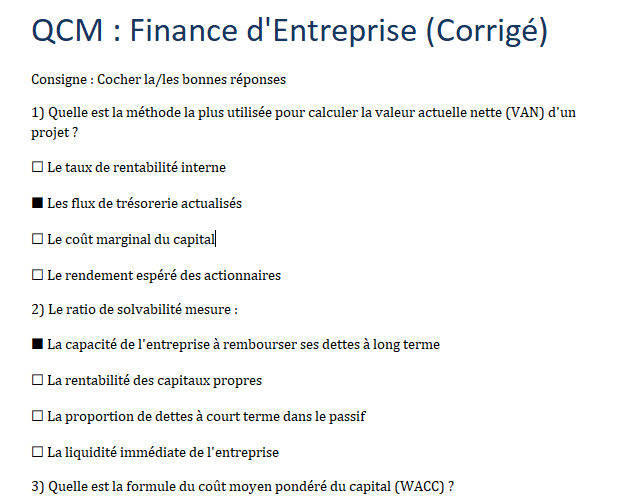

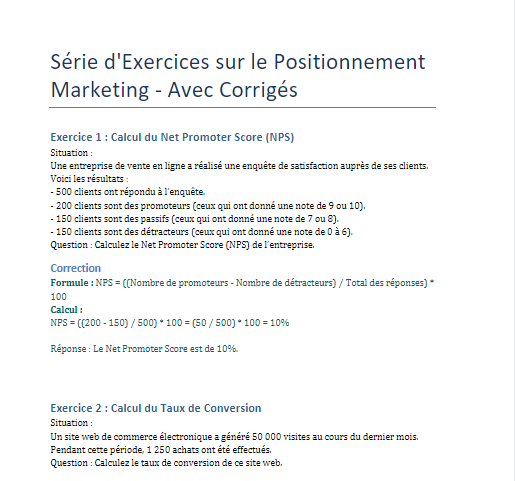

Exemple de Test QCM en Informatique

Voici un exemple de QCM couvrant différentes compétences :

Programmation (Python) :

- Quelle est la sortie de

print("Hello" + "World")?- A. Hello World

- B. HelloWorld

- C. Hello+World

- D. Erreur de syntaxe

- Écrire une fonction pour vérifier si un nombre est premier.

Algorithmique :

- Quel est le résultat de l’algorithme de tri par insertion sur la liste [3, 1, 4, 1, 5] ?

- A. [1, 1, 3, 4, 5]

- B. [3, 1, 4, 1, 5]

- C. [5, 4, 3, 1, 1]

- D. [1, 3, 4, 1, 5]

Bases de données (SQL) :

- Quelle commande SQL est utilisée pour supprimer une table ?

- A. DELETE

- B. DROP

- C. REMOVE

- D. ERASE

- Écrire une requête pour trouver tous les clients qui ont passé plus de 5 commandes.

Conclusion

Les tests de recrutement en informatique avec QCM sont un outil efficace pour évaluer les compétences techniques des candidats de manière standardisée et rapide. En suivant les étapes de conception et de réalisation décrites dans cet article, les recruteurs peuvent créer des tests pertinents et équitables, permettant de sélectionner les meilleurs talents pour leurs équipes techniques.

Ressources supplémentaires

- LeetCode : Pour pratiquer les problèmes de codage.

- HackerRank : Pour les tests techniques et les compétitions de codage.

- Codecademy : Pour apprendre et pratiquer différents langages de programmation.

Exemple de QCM Informatique

Voici un exemple de QCM pour différentes compétences :

- Langages de Programmation (Java) :

- Quelle est la sortie de

System.out.println("Hello" + "World");?- A. Hello World

- B. HelloWorld

- C. Hello+World

- D. Erreur de compilation

- Quelle est la sortie de

- Algorithmes :

- Quel est le résultat de l’algorithme de tri à bulles sur la liste [4, 2, 3, 1] ?

- A. [1, 2, 3, 4]

- B. [4, 3, 2, 1]

- C. [2, 3, 1, 4]

- D. [3, 1, 2, 4]

- Quel est le résultat de l’algorithme de tri à bulles sur la liste [4, 2, 3, 1] ?

- Bases de Données (SQL) :

- Quelle commande SQL est utilisée pour modifier une table existante ?

- A. ALTER

- B. MODIFY

- C. CHANGE

- D. UPDATE

- Écrire une requête pour trouver tous les employés dont le salaire est supérieur à 3000.

- Quelle commande SQL est utilisée pour modifier une table existante ?

Exemples de QCM Informatique

Voici quelques exemples de questions à choix multiples (QCM) couvrant divers domaines de l’informatique, tels que la programmation, les algorithmes, les bases de données, les réseaux et la sécurité informatique.

1. Programmation

Python

Quelle est la sortie de la commande suivante en Python ?

print(2 * 3 + 4)- A. 10

- B. 14

- C. 8

- D. 12

Quelle méthode est utilisée pour ajouter un élément à la fin d’une liste en Python ?

- A. append()

- B. add()

- C. insert()

- D. extend()

Quel sera le résultat de ce code Python ?

def foo(x, y=5):

return x + y

print(foo(3))- A. 3

- B. 8

- C. Erreur

- D. 5

Java

Quelle est la sortie de la commande suivante en Java ?

System.out.println(10 / 3);- A. 3

- B. 3.33

- C. 3.0

- D. 4

Quelle est la bonne manière de déclarer une méthode en Java qui ne retourne rien ?

- A. void methodName() {}

- B. public void methodName() {}

- C. public void methodName { return; }

- D. void methodName {}

Quelle est la sortie du code Java suivant ?

public class Main {

public static void main(String[] args) {

int[] numbers = {1, 2, 3, 4};

System.out.println(numbers[2]);

}

}- A. 1

- B. 2

- C. 3

- D. 4

2. Algorithmes

Quelle est la complexité temporelle de l’algorithme de tri par insertion dans le pire des cas ?

- A. O(n)

- B. O(n log n)

- C. O(n^2)

- D. O(log n)

Quel algorithme de tri utilise la technique de « diviser pour régner » ?

- A. Tri par sélection

- B. Tri à bulles

- C. Tri rapide (quicksort)

- D. Tri par insertion

Quel est le résultat de l’algorithme de recherche binaire sur la liste [1, 3, 5, 7, 9] pour l’élément 7 ?

- A. 0

- B. 2

- C. 3

- D. 4

3. Bases de Données (SQL)

Quelle commande SQL est utilisée pour récupérer des données d’une base de données ?

- A. SELECT

- B. INSERT

- C. UPDATE

- D. DELETE

Quelle est la sortie de la requête SQL suivante ?

SELECT COUNT(*) FROM employees WHERE department = 'Sales';- A. Le nombre total d’employés

- B. Le nombre d’employés dans le département ‘Sales’

- C. Les détails de tous les employés dans le département ‘Sales’

- D. Une liste de départements

Quelle clause SQL est utilisée pour filtrer les résultats d’une requête ?

- A. WHERE

- B. FILTER

- C. SORT

- D. GROUP BY

4. Réseaux

Quelle couche du modèle OSI est responsable de l’encapsulation des données ?

- A. Couche physique

- B. Couche réseau

- C. Couche de transport

- D. Couche application

Quelle adresse IP est une adresse privée ?

- A. 8.8.8.8

- B. 192.168.1.1

- C. 172.15.0.1

- D. 127.0.0.1

Quel protocole est utilisé pour envoyer des e-mails ?

- A. FTP

- B. SMTP

- C. HTTP

- D. SNMP

5. Sécurité Informatique

Quel type d’attaque implique l’envoi de nombreuses requêtes à un serveur pour le surcharger ?

- A. Phishing

- B. Man-in-the-middle

- C. DDoS

- D. SQL Injection

Quelle méthode est la meilleure pour protéger les mots de passe stockés ?

- A. Les stocker en texte clair

- B. Les crypter

- C. Utiliser une fonction de hachage

- D. Les stocker dans un fichier sécurisé

Quelle technique est utilisée pour vérifier l’intégrité d’un message ?

- A. Chiffrement

- B. Hachage

- C. Compression

- D. Fragmentation

Ces exemples de QCM couvrent une gamme variée de sujets et niveaux de difficulté, permettant une évaluation complète des compétences des candidats en informatique.