🔐 RGPD : définition et mise en pratique concrète en entreprise

Le RGPD – Règlement Général sur la Protection des Données dépasse de loin le cadre légal : il établit les fondations éthiques et stratégiques pour toute organisation traitant les informations personnelles. Adopté en 2016 et applicable dès mai 2018, il s’applique à toutes les structures, des petites entreprises aux multinationales géantes. Le RGPD assure que les données des citoyens soient collectées et utilisées de manière juste et sécuritaire.

📖 Définition claire du RGPD

Le RGPD (ou General Data Protection Regulation – règlement européen n°2016/679) encadre le traitement des données à caractère personnel au sein de l’Union européenne. Il vise à :

- Renforcer les droits des personnes sur leurs données

- Responsabiliser les entreprises et administrations qui les collectent ou les traitent

- Harmoniser la législation au sein de l’UE

📌 Donnée personnelle = toute information permettant d’identifier directement ou indirectement une personne physique (nom, e-mail, numéro, IP, photo, CV, bulletin de salaire…).

🧰 Mise en pratique en entreprise : 5 piliers essentiels

1. Cartographier les traitements

Chaque entreprise doit recenser dans un registre :

- Quelles données sont collectées

- À quelles fins

- Pendant combien de temps

- Par qui et avec quel niveau de sécurité

🗂️ Ex. : données RH (contrat, absences, évaluations), données clients, vidéosurveillance…

2. Informer clairement les personnes concernées

Conformément aux articles 12 à 14 du RGPD, chaque salarié, client, candidat, etc. doit être informé de :

- Ses droits (accès, rectification, effacement, opposition…)

- La finalité du traitement

- Le contact du DPO (délégué à la protection des données)

📝 Pratique : clauses RGPD dans les contrats, affichage interne, mentions sur les formulaires RH.

3. Sécuriser les données

L’entreprise doit prendre toutes mesures techniques et organisationnelles pour éviter :

- Les pertes, fuites ou accès non autorisés

- La mauvaise utilisation des données

- L’exploitation abusive par des sous-traitants non conformes

🔐 Ex. : chiffrement, accès restreint, mots de passe robustes, politique de conservation.

4. Gérer les droits des personnes

Toute personne peut, à tout moment, exercer ses droits :

- Accéder à ses données

- Demander leur suppression ou correction

- S’opposer à leur traitement

⏱️ L’entreprise a 1 mois pour répondre à toute demande (article 15 RGPD).

5. Anticiper les risques

Certaines opérations sensibles nécessitent une analyse d’impact (AIPD) : surveillance, données santé, biométrie, etc.

🧩 La nomination d’un DPO est obligatoire dans certains cas (organismes publics, traitements à grande échelle ou sensibles).

✅ Bonnes pratiques pour être conforme

- Mettre à jour son registre des traitements

- Former les salariés aux bons réflexes (email, mots de passe, télétravail)

- Encadrer les transferts hors UE

- Réviser les contrats avec les sous-traitants

- Préparer une procédure de gestion de violation de données

Ce que risque l’entreprise en cas de non-conformité

- 📉 Sanctions financières : jusqu’à 20 millions € ou 4 % du CA mondial

- 📣 Dommages réputationnels (clients, salariés, partenaires)

- ⚖️ Action en justice ou plaintes individuelles (CNIL ou tribunaux)

Le RGPD n’est pas un obstacle administratif, mais une opportunité de restaurer la confiance numérique. Lorsqu’il est intégré à la culture d’entreprise, il devient un avantage concurrentiel et un vecteur de crédibilité durable.

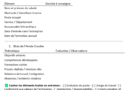

6. Suivi RH / Traitement du formulaire

| Élément constaté ou demandé | Action RH à prévoir | Responsable désigné | Délai prévu | Réalisé ✅ |

|---|---|---|---|---|

| Demande d’outil ou accès spécifique | ⬜ | |||

| Formation requise identifiée | ⬜ | |||

| Mention d’une situation de handicap | ⬜ | |||

| Aménagement de poste ou de temps de travail | ⬜ | |||

| Autre besoin / commentaire spécifique | ⬜ |

7. Validation finale

| Élément | Donnée à compléter |

|---|---|

| Nom du gestionnaire RH | |

| Signature du gestionnaire RH | |

| Date de finalisation du traitement | |

| Commentaire RH final (si besoin) |

🔐 Note RGPD : Le présent formulaire est conservé pendant une durée conforme à la politique de gestion des données internes. Toute personne peut exercer ses droits d’accès, de rectification ou d’opposition via le contact DPO.

🔐 RGPD 2025 : actualités et mise en pratique sans théorie inutile

Contexte stratégique : la vision 2025–2028 de la CNIL

La CNIL déploie une stratégie axée sur quatre priorités majeures :

- Intelligence artificielle : encadrer les usages, renforcer les contrôles et promouvoir le privacy by design

- Protection des mineurs : surveillance des plateformes et de la validité du consentement parental pour les moins de 15 ans.

- Cybersécurité : obligations accrues liées à la directive NIS 2 et résilience des systèmes face aux incidents.

- Applications mobiles & identité numérique : contrôles renforcés et préparation du cadre eIDAS 2.

Renforcement des contrôles et des sanctions

En 2025, les autorités de contrôle ont significativement renforcé leurs exigences. Le nombre d’amendes imposées a doublé par rapport à l’année précédente, principalement grâce à l’accélération des procédures via un mécanisme de traitement simplifié. Les infractions concernaient surtout le non-respect du principe de minimisation des données, l’insuffisance de sécurité des systèmes d’information ainsi que le manque d’information des individus. Certains manquements mineurs ont été sanctionnés avec sévérité, tandis que certaines violations majeures ont fait l’objet de simples avertissements.

En parallèle, les violations de données de grande envergure, celles qui concernent plus d’un million de citoyens, ont également augmenté de 150 %.

✅ Certification RGPD élargie aux sous-traitants

C’est pourquoi une tout autre certification réglementée a été introduite pour permettre aux sous-traitant d’assumer le rôle de justificatif de respect de RGPD. Cela aide à renforcer la chaîne de contrat de responsabilité entre le chef de fichier et ses fournisseurs actifs.

🔗 Responsabilité accrue des sous-traitants

Le RGPD 2025 renforce le principe de coresponsabilité :

- Chaque sous-traitant doit justifier régulièrement de ses propres mesures de conformité (politique interne, procédures, preuves documentées).

- Des audits réguliers doivent être menés par le donneur d’ordre.

- Une cartographie précise et actualisée des traitements externalisés est exigée dans le registre du responsable de traitement.

🔐 Sécurité et cloud : durcissement des exigences

Face à la montée des cyberattaques, les obligations en matière de sécurité des données sont devenues plus rigoureuses.

Les entreprises doivent désormais prouver :

- L’usage du chiffrement systématique des données sensibles

- La mise en œuvre d’une politique robuste de gestion des mots de passe

- La conduite régulière d’audits de sécurité, internes ou externes

- Le contrôle des flux de données hébergées dans le cloud (localisation, transfert hors UE, réversibilité…)

✅ Pratiques incontournables en 2025

A. Mise à jour du registre des traitements

Cartographier les données, leurs finalités, durées de conservation, flux externes, notamment IA et cloud.

B. Accent sur la cybersécurité

Application stricte de la directive NIS 2, détection & notification rapide des violations de données.

C. Sécuriser les chaînes avec les sous-traitants

Vérification des certifications, réalisation d’audits réguliers, actions correctives formalisées.

D. Anticipation de l’impact IA

Intégrer « privacy by design » et documenter l’exactitude des données dans les algorithmes.

E. Consolider la gouvernance

DPO renforcé ? Procédure claire et rapide pour gérer les demandes des personnes concernées, vigilance sur les transferts hors UE.

RGPD à valeur ajoutée

Au-delà de la conformité, le RGPD 2025 peut devenir un levier de confiance et de différenciation :

- Valorisation de la certification et du niveau de sécurité des données.

- Communication transparente pour rassurer les clients et partenaires.

- Démarches d’éthique et d’innovation responsable intégrant un usage respectueux des données.

🗓 En synthèse

Le RGPD en 2025 se renforce, face aux défis de l’IA, de la cybersécurité, de la protection des mineurs et de la surveillance des prestataires. Cette évolution impose une posture proactive pour rester conforme, mais elle offre aussi une opportunité stratégique de renforcer la confiance interne et externe.