Manuel de Procédure pour le Service Informatique : Modèle Excel

Recommandés

Dans le monde professionnel actuel, les services informatiques jouent un rôle crucial dans la continuité des opérations et la sécurité des données. Un manuel de procédure bien conçu est indispensable pour garantir l’efficacité, la cohérence et la qualité des services informatiques. Ce guide détaillé de 2000 mots vise à fournir aux professionnels de l’informatique des directives claires sur la gestion des incidents, la maintenance préventive, la gestion des utilisateurs et la sécurité des données.

Contexte d’Utilisation

Dans un environnement de travail de plus en plus numérisé, la dépendance aux systèmes informatiques n’a jamais été aussi grande. Que ce soit dans les grandes entreprises, les PME ou les institutions publiques, les services informatiques doivent garantir que les infrastructures technologiques fonctionnent de manière optimale. En cas de défaillance, l’impact peut être significatif : perte de productivité, atteinte à la réputation, voire pertes financières. Le manuel de procédure sert donc de feuille de route pour prévenir et gérer efficacement ces incidents.

1. Gestion des Incidents

La gestion des incidents est un aspect fondamental du service informatique. Une approche structurée permet de résoudre les problèmes rapidement, de minimiser les interruptions de service et d’améliorer la satisfaction des utilisateurs.

1.1 Signalement des Incidents

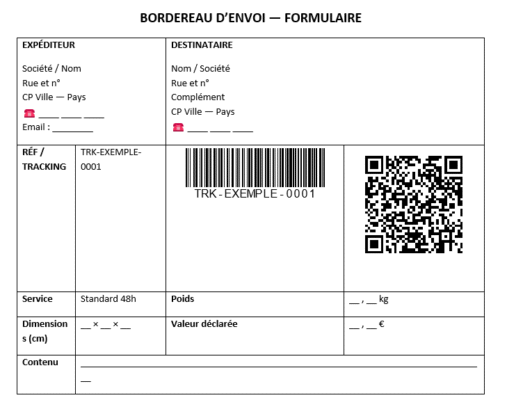

Le processus de signalement des incidents doit être simple et accessible pour tous les utilisateurs. Un système de ticketing, tel que Jira ou ServiceNow, est souvent utilisé pour centraliser les demandes.

Procédure : Les utilisateurs signalent les incidents via le système de ticketing, en fournissant une description détaillée du problème, une capture d’écran si possible et une estimation de la priorité.

Informations Requises :

- Description détaillée de l’incident

- Capture d’écran (si possible)

- Niveau de priorité (bas, moyen, élevé)

Responsable : Technicien de support de premier niveau.

1.2 Catégorisation et Prioritisation

La catégorisation et la prioritisation des incidents sont essentielles pour allouer les ressources adéquates et traiter les problèmes dans l’ordre d’importance.

Catégorisation : Identification du type d’incident (matériel, logiciel, réseau, etc.).

Prioritisation : Évaluation de l’impact et de l’urgence de l’incident. Les incidents critiques, comme les pannes de serveur, doivent être traités en priorité.

Responsable : Technicien de support de premier niveau avec validation par le responsable de service.

1.3 Résolution des Incidents

Une fois les incidents catégorisés et priorisés, ils doivent être résolus rapidement et efficacement.

Procédure : Suivre les guides de résolution standardisés pour chaque type d’incident.

Escalade : Si un incident ne peut pas être résolu au premier niveau, il est escaladé au niveau supérieur.

Documentation : Enregistrer les étapes de résolution dans le système de ticketing pour référence future.

Responsable : Technicien de support de premier et second niveau.

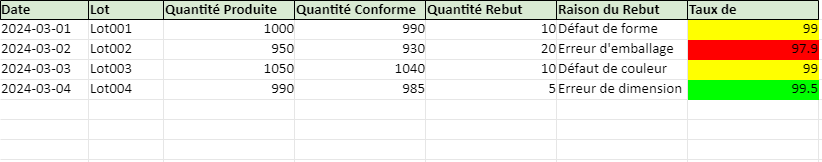

1.4 Analyse Post-Incident

Après la résolution des incidents majeurs, une analyse post-incident est réalisée pour identifier les causes profondes et prévenir les récurrences.

Procédure :

- Réunion post-incident avec les parties prenantes

- Analyse des causes profondes

- Mise en place de mesures préventives

Responsable : Responsable de service informatique.

2. Maintenance Préventive

La maintenance préventive est essentielle pour garantir la disponibilité et la performance des systèmes informatiques. Elle permet de détecter et de corriger les problèmes avant qu’ils ne provoquent des pannes.

2.1 Planification de la Maintenance

Un calendrier de maintenance bien défini permet de structurer les interventions de manière régulière et organisée.

Calendrier : Établir un calendrier de maintenance régulière (mensuelle, trimestrielle, annuelle) pour toutes les infrastructures critiques.

Activités :

- Mise à jour des logiciels et des systèmes d’exploitation

- Vérification des systèmes de sécurité

- Sauvegarde des données

Responsable : Administrateur système.

2.2 Exécution de la Maintenance

La mise en œuvre de la maintenance doit être méthodique et bien documentée.

Procédure : Suivre les check-lists de maintenance pour s’assurer que toutes les tâches nécessaires sont accomplies.

Documentation : Enregistrer toutes les interventions effectuées, les anomalies détectées et les actions correctives prises.

Tests : Vérifier le bon fonctionnement des systèmes après chaque intervention de maintenance.

Responsable : Technicien de maintenance.

2.3 Maintenance Corrective

En plus de la maintenance préventive, la maintenance corrective est nécessaire pour traiter les problèmes imprévus.

Procédure :

- Identification des pannes ou des anomalies

- Analyse des causes

- Mise en œuvre des réparations nécessaires

Documentation : Enregistrement détaillé des interventions et des solutions apportées.

Responsable : Technicien de maintenance.

Impact et Importance de la Maintenance Préventive

Dans le contexte actuel où l’innovation technologique progresse à un rythme effréné, la maintenance préventive n’est pas simplement une bonne pratique, mais une nécessité. Une étude récente indique que les entreprises perdent en moyenne 1,55 million de dollars par heure de temps d’arrêt. Cela souligne l’importance de la maintenance proactive pour éviter des interruptions coûteuses. En effet, les défaillances non planifiées peuvent entraîner des pertes de données, des violations de sécurité et une diminution de la confiance des clients.

3. Gestion des Utilisateurs

La gestion des utilisateurs est un autre aspect critique du service informatique, visant à garantir que seuls les utilisateurs autorisés ont accès aux systèmes et aux données de l’organisation.

3.1 Création et Suppression de Comptes

Procédure de Création : Les nouveaux utilisateurs sont ajoutés après approbation de la direction, avec les droits d’accès nécessaires selon leur rôle.

Procédure de Suppression : Les comptes d’utilisateurs sont désactivés immédiatement après leur départ de l’entreprise pour prévenir les accès non autorisés.

Responsable : Administrateur système.

3.2 Gestion des Accès

Principes : Les utilisateurs doivent disposer uniquement des accès minimum requis pour l’exécution de leurs tâches. Ceci réduit le risque de failles de sécurité.

Révisions : Une revue périodique des droits d’accès doit être effectuée pour s’assurer de leur pertinence.

Responsable : Administrateur système.

3.3 Formation des Utilisateurs

Procédure :

- Formation initiale pour les nouveaux utilisateurs sur les bonnes pratiques et les politiques de sécurité.

- Sessions de formation continue pour sensibiliser les utilisateurs aux nouvelles menaces et aux mises à jour des systèmes.

Responsable : Responsable de la sécurité informatique.

Gestion des Utilisateurs dans un Monde Connecté

Avec l’augmentation du télétravail et l’utilisation accrue des appareils personnels pour les tâches professionnelles, la gestion des utilisateurs et de leurs accès devient plus complexe. Les entreprises doivent mettre en place des politiques robustes pour gérer les accès à distance tout en maintenant des niveaux élevés de sécurité. Les violations de données sont souvent le résultat d’une gestion laxiste des accès utilisateur. Par conséquent, une gestion rigoureuse et des formations régulières sont indispensables pour protéger les actifs numériques de l’entreprise.

4. Sécurité des Données

La sécurité des données est primordiale pour protéger les informations sensibles contre les accès non autorisés et les cyberattaques.

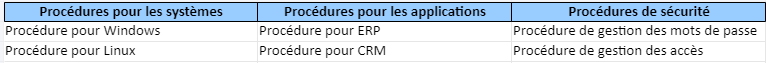

4.1 Politiques de Sécurité

Politiques : Définir des politiques claires pour l’utilisation des systèmes et des données, couvrant les aspects tels que les mots de passe, l’accès aux réseaux, et l’utilisation des périphériques.

Formation : Sessions de formation régulières pour sensibiliser les utilisateurs aux bonnes pratiques de sécurité.

Responsable : Responsable de la sécurité informatique.

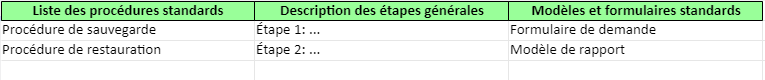

4.2 Gestion des Sauvegardes

Plan de Sauvegarde : Mettre en place un plan de sauvegarde robuste, incluant des sauvegardes régulières des données critiques et leur stockage sécurisé hors site.

Restauration : Procédures de restauration testées régulièrement pour s’assurer de la possibilité de récupération des données en cas de perte.

Responsable : Administrateur système.

4.3 Protection Contre les Menaces

Antivirus et Antimalware : Installation et mise à jour régulière de logiciels de sécurité pour protéger contre les virus, les malwares et autres menaces.

Surveillance : Surveillance continue des systèmes pour détecter les activités suspectes et réagir rapidement.

Responsable : Responsable de la sécurité informatique.

4.4 Gestion des Incidents de Sécurité

Procédure :

- Identification rapide des incidents de sécurité

- Contention pour minimiser les dommages

- Enquête pour déterminer la cause et l’ampleur de l’incident

- Remédiation pour corriger les failles et prévenir les récidives

Documentation : Enregistrement détaillé des incidents, des réponses apportées et des mesures correctives mises en place.

Responsable : Responsable de la sécurité informatique.

Sécurité des Données : Un Enjeu Stratégique

Les cyberattaques deviennent de plus en plus sophistiquées, et les entreprises sont des cibles fréquentes pour les cybercriminels. Selon un rapport de Cybersecurity Ventures, les coûts mondiaux des cybercrimes devraient atteindre 10,5 billions de dollars par an d’ici 2025. La mise en place de politiques de sécurité rigoureuses et de systèmes de surveillance avancés est donc essentielle pour protéger les informations sensibles. Les incidents de sécurité peuvent non seulement entraîner des pertes financières, mais aussi nuire gravement à la réputation de l’entreprise.

Importance de l’Actualisation du Manuel

Dans un environnement technologique en constante évolution, les menaces et les défis évoluent rapidement. Il est crucial que le manuel de procédure soit régulièrement mis à jour pour refléter ces changements. Des révisions périodiques permettent de s’assurer que les procédures restent pertinentes et efficaces face aux nouvelles technologies et aux nouvelles menaces. De plus, impliquer les équipes dans l’élaboration et la mise à jour des procédures peut favoriser une meilleure adhésion et compréhension des protocoles en place.